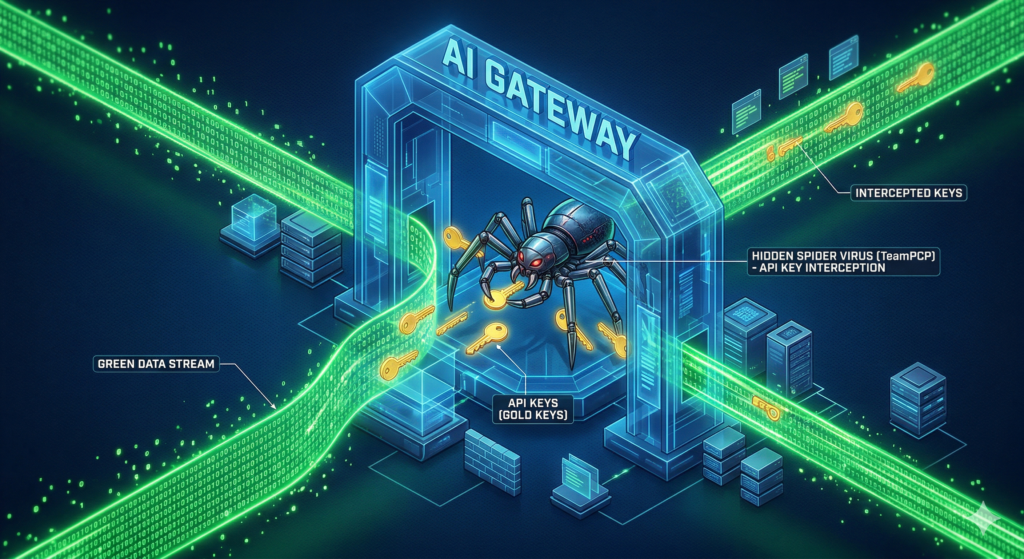

W ostatnich dniach marca 2026 roku światem IT wstrząsnęła seria precyzyjnych uderzeń grupy TeamPCP. Hakerzy nie zaatakowali bezpośrednio baz danych firm, lecz uderzyli w fundamenty ich infrastruktury bezpieczeństwa i AI. Ofiarą padł m.in. LiteLLM – niezwykle popularna brama (gateway) do modeli językowych, z której korzysta blisko 36% środowisk chmurowych. Każda firma używająca tego narzędzia do zarządzania dostępem do ChatGPT, Claude czy Gemini, mogła nieświadomie wystawić swoje klucze API i poświadczenia chmurowe na tacy agresora. To nie jest zwykły incydent – to inżynierski dowód na to, że Twoje narzędzia ochronne mogą stać się Twoim największym zagrożeniem.

Analiza zagrożenia: Mechanizm infekcji „Weaponizing the Protectors”

Grupa TeamPCP zastosowała technikę, którą analitycy Palo Alto Unit 42 nazwali „uzbrojeniem obrońców”. Zamiast szukać dziur w firewallach, zatruli łańcuch dostaw oprogramowania open-source. Atak objął nie tylko LiteLLM, ale również skanery podatności, takie jak Trivy czy KICS.

Hakerzy wstrzyknęli złośliwy kod (infostealer) bezpośrednio do rejestrów PyPI i GitHub Actions. W momencie, gdy Twoje zautomatyzowane procesy CI/CD pobierały aktualizację „bezpiecznego” narzędzia, wewnątrz infrastruktury uruchamiał się skrypt, który:

- Wykradł sekrety: Klucze API do modeli AI, poświadczenia AWS/Azure oraz portfele kryptowalutowe.

- Utrwalił dostęp: Zainstalował persistent downloader, pozwalający hakerom na powrót do Twojej sieci w dowolnym momencie.

Ból biznesowy dla MŚP jest tu ogromny: ufasz narzędziu, które ma Cię chronić, a ono w rzeczywistości staje się koniem trojańskim. Brak sztywnych procedur weryfikacji paczek zewnętrznych to dziś błąd krytyczny, który kończy się całkowitą kompromitacją środowiska SaaS.

Inżynierskie rozwiązanie krok po kroku: Odpowiedź na ataki TeamPCP

Jako inżynierowie nie możemy panikować – musimy uszczelnić procesy. Atak na LiteLLM pokazuje, że tradycyjne podejście „zainstaluj i zapomnij” jest martwe.

1. Pinning wersji i weryfikacja sum kontrolnych

Nigdy nie pozwalaj systemom automatycznym na pobieranie najnowszej wersji oprogramowania (latest) bez nadzoru. Wdróż „pinning”, czyli sztywne przypisanie konkretnej, sprawdzonej wersji (np. LiteLLM 1.82.6, zanim pojawiła się zainfekowana 1.82.7). Każda paczka musi mieć zweryfikowany hash (sumę kontrolną), aby upewnić się, że kod nie został podmieniony w locie.

2. Izolacja bramek AI (Network Segmentation)

Bramy takie jak LiteLLM muszą działać w izolowanych kontenerach z ograniczonym dostępem do reszty sieci firmowej. Zastosuj zasadę Egress Filtering – zablokuj bramie możliwość wysyłania danych do jakichkolwiek serwerów zewnętrznych, poza oficjalnymi punktami końcowymi (endpointami) dostawców AI (OpenAI, Anthropic). TeamPCP nie mógłby wykraść danych, gdyby brama nie miała prawa „zadzwonić do domu” (C2 server).

3. Rotacja sekretów i Hardware Security Modules (HSM)

Trzymanie kluczy API w plikach .env to proszenie się o kłopoty. Używaj dedykowanych managerów sekretów (jak AWS Secrets Manager czy HashiCorp Vault). Po ataku na LiteLLM, pierwszą procedurą inżynierską musi być natychmiastowa rotacja wszystkich kluczy, które przechodziły przez zainfekowane środowisko.

Rekomendowane procedury: System HR-Sec dla bezpiecznego AI

Budowanie odporności na ataki typu Supply Chain wymaga setek godzin audytów. System HR-Sec (Cyfrowa Twierdza) dostarcza Ci gotowy framework GRC, który rozwiązuje te problemy od ręki, oszczędzając Twój czas i kapitał.

👉 Pobierz Framework AI Governance & Supply Chain Security (HR-Sec):

- Link: https://drive.google.com/file/d/1flY8TYYidLir5Kxq_zD3DEhZUNI5GIRR/view

- Co zyskujesz: Gotowe procedury weryfikacji dostawców (Vendor Risk Assessment), checklistę zabezpieczania potoków CI/CD oraz politykę zarządzania sekretami.

- Dlaczego warto: To jedyny na rynku system procedur stworzony przez inżyniera dla inżynierów i szefów MŚP. Zamiast reagować na pożary (jak atak TeamPCP), budujesz architekturę odporną na błędy łańcucha dostaw.

Najczęściej zadawane pytania (FAQ)

Czy moja firma jest zagrożona, jeśli używamy LiteLLM? Jeśli w dniach 24-25 marca 2026 pobieraliście wersje 1.82.7 lub 1.82.8, ryzyko jest krytyczne. Należy założyć kompromitację wszystkich sekretów i natychmiast je zrotować.

Jak wykryć, czy zainstalowane narzędzie jest „zatrute”? Stosuj narzędzia do analizy składu oprogramowania (SCA), które porównują hashe Twoich bibliotek z bazami znanych podatności (CVE/OSV). Pamiętaj jednak, że ataki typu zero-day (jak ten na LiteLLM) wymagają dodatkowo monitorowania ruchu sieciowego pod kątem nietypowych połączeń wychodzących.

Czy procedury HR-Sec pomogą mi spełnić wymogi AI Act w 2026? Tak. Nasz framework jest na bieżąco aktualizowany o wymagania unijnego AI Act oraz Cyber Resilience Act, co pozwala Twojej firmie zachować zgodność (compliance) przy minimalnym nakładzie pracy administracyjnej.

Podsumowanie

Atak TeamPCP to sygnał ostrzegawczy dla każdego CEO i managera IT. Twoje bezpieczeństwo zależy od najsłabszego ogniwa w łańcuchu dostaw Twojego AI. Nie pozwól, by „strażnicy” stali się Twoim wyrokiem.