Twój zakład produkcyjny nagle staje, bo maszyny przestały odpowiadać na polecenia sterowników. Chwilę później Twój główny kontrahent dzwoni z pretensjami o wyciek poufnych danych, który okazał się wygenerowanym przez sztuczną inteligencję fake newsem. To nie scenariusz filmu akcji – to cyberwojna w firmie, która rozgrywa się tu i teraz. Polskie MŚP są codziennie atakowane na dwóch frontach: technologicznym (systemy OT) oraz informacyjnym (dezinformacja AI). Brak procedur obronnych w tym starciu to szybka droga do paraliżu operacyjnego i bankructwa. Zobacz, jak inżynierskie podejście może uratować Twój biznes.

Analiza zagrożenia: Dlaczego standardowy antywirus już nie wystarczy?

Współczesne cyberataki na małe i średnie przedsiębiorstwa dawno przestały ograniczać się do prostego phishingu wymierzonego w skrzynki mailowe pracowników biurowych. Dziś hakerzy, a często zorganizowane grupy wspierane przez wrogie państwa, uderzają dokładnie tam, gdzie boli najbardziej i gdzie zabezpieczenia są najsłabsze.

Jako przyszły Architekt Cyberbezpieczeństwa widzę wyraźnie, że firmy skupiają się na ochronie danych w chmurze (IT), całkowicie zapominając o sprzęcie fizycznym (OT) oraz o psychologii (podatność na dezinformację). Rozbijmy ten problem na czynniki pierwsze.

Front 1: Ataki na infrastrukturę krytyczną (OT)

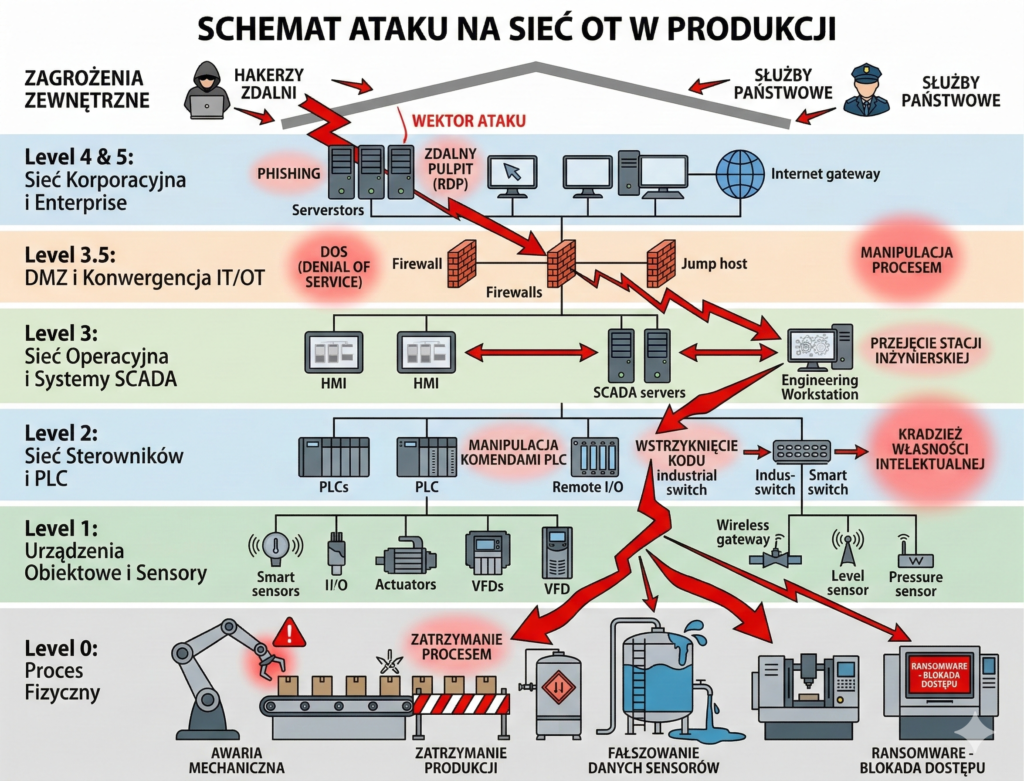

Technologia Operacyjna (OT) to wszystkie systemy sprzętowe i oprogramowanie, które sterują fizycznymi procesami w Twojej firmie. To sterowniki PLC na hali produkcyjnej, systemy HVAC, czujniki temperatury w chłodniach czy inteligentne systemy zarządzania budynkiem (BMS).

Ataki na infrastrukturę krytyczną w MŚP są niszczycielskie, ponieważ sprzęt OT rzadko jest aktualizowany. Często działa na przestarzałych systemach (np. Windows XP) i bywa „na sztywno” podpięty do ogólnej sieci firmowej. Wystarczy, że księgowa kliknie w złośliwy link (Ransomware), a wirus błyskawicznie przeskakuje z sieci IT na sieć OT, szyfrując maszyny i zatrzymując całą linię produkcyjną. Koszty przestoju idą w dziesiątki tysięcy złotych za każdą godzinę.

Front 2: Kampanie dezinformacyjne AI i Deepfake

Drugi wektor ataku to czysta socjotechnika wzmocniona przez nowoczesne algorytmy. Dezinformacja AI nie służy już tylko do wpływania na wybory polityczne – to potężna broń w wojnie gospodarczej.

Wyobraź sobie, że pracownik działu finansowego odbiera pilny telefon od Ciebie (właściciela firmy). Głos brzmi identycznie, używa tych samych zwrotów i tonu. Wydaje polecenie natychmiastowego przelewu na nowe konto „strategicznego dostawcy”. Problem w tym, że to nie Ty dzwoniłeś, a sklonowany przez AI głos (tzw. atak Deepfake Audio / Business Email Compromise). Innym wariantem są spreparowane dokumenty lub fałszywe kampanie w mediach społecznościowych, które niszczą wizerunek Twojej marki w oczach partnerów B2B.

Skutki braku procedur: Ból biznesowy i odpowiedzialność karna

Skupienie się wyłącznie na kupowaniu drogich firewalli, przy jednoczesnym ignorowaniu czynnika ludzkiego i procedur operacyjnych, to inżynierski błąd krytyczny. Brak tzw. AI Governance (Zarządzania Sztuczną Inteligencją) i separacji sieci mści się bardzo szybko:

- Zatrzymanie łańcucha dostaw: Udany atak na systemy OT eliminuje Cię z rynku na dni lub tygodnie. Klienci odchodzą do konkurencji, a Ty płacisz kary umowne za niedotrzymanie terminów.

- Kary RODO: Jeśli incydent bezpieczeństwa (nawet ten zapoczątkowany przez dezinformację lub błąd pracownika) doprowadzi do wycieku danych, UODO może nałożyć kary sięgające 4% globalnego obrotu.

- Utrata kapitału: Środki wyprowadzone metodą „na sztuczną inteligencję” są niemal niemożliwe do odzyskania przez banki, ponieważ przelew autoryzuje sam (choć zmanipulowany) pracownik.

Inżynierskie rozwiązanie krok po kroku: Jak wdrożyć tarczę ochronną?

Aby przetrwać na tych dwóch frontach cyberwojny, potrzebujesz logicznych, mierzalnych i twardych procedur. Edukacja to jedno, ale system musi bronić się sam, nawet gdy człowiek zawiedzie.

Krok 1: Fizyczna i logiczna separacja sieci (Segmentacja)

Sieć IT (biuro, maile, przeglądarki) i sieć OT (maszyny, sterowniki, czujniki) muszą być od siebie bezwzględnie oddzielone. Pomiędzy nimi musi stać rygorystyczna strefa DMZ (Demilitarized Zone). Dzięki temu infekcja komputera handlowca nie rozleje się na serwery sterujące produkcją.

Krok 2: Wdrożenie zasady Zero Trust

„Nigdy nie ufaj, zawsze weryfikuj”. Każde urządzenie, aplikacja i użytkownik próbujący uzyskać dostęp do sieci musi być autoryzowany. Zastosuj logowanie wieloskładnikowe (MFA) dla wszystkich systemów, szczególnie tych dających zdalny dostęp do infrastruktury.

Krok 3: Procedury weryfikacji i AI Governance

Musisz uodpornić zespół na dezinformację AI. Należy wdrożyć procedury wymuszające tzw. weryfikację out-of-band. Jeśli księgowa dostaje maila lub telefon z prośbą o zmianę numeru konta, musi potwierdzić to innym kanałem komunikacji (np. oddzwonić na znany sobie, stały numer do prezesa). Niezbędna jest też wdrożona polityka sztucznej inteligencji, która jasno określa, jakim treściom można ufać i jakich narzędzi wolno używać.

Krok 4: Procedura „Kill-Switch”

W razie wykrycia anomalii (np. nagłego zaszyfrowania plików lub dziwnego logowania), wyznaczony pracownik musi wiedzieć, jak natychmiastowo, za pomocą jednej procedury odciąć dany segment sieci lub zablokować uprawnienia podejrzanego konta, zapobiegając eskalacji.

Rekomendowane procedury: Cyfrowa Twierdza (HR-Sec)

Nie musisz być inżynierem bezpieczeństwa, aby chronić swoją firmę. Zamiast budować te wszystkie zasady od zera, testować je na własnych błędach i płacić tysiące złotych za konsultacje prawne, wdróż gotowy framework.

👉 Cyfrowa Twierdza (Framework HR-Sec & Polityka AI): https://drive.google.com/file/d/1flY8TYYidLir5Kxq_zD3DEhZUNI5GIRR/view

- Opis działania: To kompletny ekosystem procedur dla MŚP. Zawiera twarde checklisty (onboarding, offboarding, kill-switch), zasady bezpieczeństwa stacji roboczych oraz rygorystyczny framework AI Governance chroniący przed dezinformacją i wyciekami.

- Dlaczego warto: Ratuje Twój biznes przed błędem ludzkim. Otrzymujesz natychmiastową, inżynierską architekturę bezpieczeństwa, która chroni przed paraliżem OT i manipulacją AI, zapewniając zgodność z RODO i spokój zarządu.

Najczęściej zadawane pytania (FAQ)

Jak rozpoznać próbę oszustwa z użyciem Deepfake Audio? Algorytmy klonujące głos wciąż mają problemy z naturalną intonacją, oddechem czy nietypowymi przerwami w zdaniach. Najlepszą obroną jest ustalenie z pracownikami „hasła bezpieczeństwa” – słowa, o które proszą w przypadku jakichkolwiek nietypowych poleceń finansowych.

Czy mała firma produkcyjna jest w ogóle celem dla hakerów? Tak, i to głównym. Hakerzy wiedzą, że korporacje mają potężne działy cybersec. MŚP to łatwy cel (tzw. low-hanging fruit). Dodatkowo, atakując małego podwykonawcę, hakerzy zyskują często wejście do sieci dużej korporacji w ramach tzw. ataków na łańcuch dostaw (Supply Chain Attacks).

Od czego zacząć zabezpieczanie firmy na obu frontach? Od audytu posiadanych zasobów (zarówno IT, jak i OT) oraz natychmiastowego wdrożenia twardej polityki bezpieczeństwa, która uświadomi pracownikom nowe wektory ataków i narzuci rygor weryfikacji informacji.

Podsumowanie

Zacieranie się granic między cyfrowym atakiem na fizyczne maszyny (OT) a psychologiczną manipulacją za pomocą AI tworzy mieszankę wybuchową. Dwa fronty cyberwojny wymagają jednego, inżynierskiego podejścia – logiki, separacji i twardych procedur. Oczekiwanie, że „nas to nie dotyczy”, to zgoda na biznesową rosyjską ruletkę.

Zabezpiecz firmę od ręki, nie czekaj na katastrofę. Pobierz gotowe procedury operacyjne i wdróż je już dziś: 👉 https://drive.google.com/file/d/1flY8TYYidLir5Kxq_zD3DEhZUNI5GIRR/view